- Produkte

- F‑Secure TotalKompletter Online-Schutz

- F‑Secure Internet SecurityPrämierter Virenschutz

- F‑Secure VPNPrivatsphäre im Internet — nur einen Klick entfernt

- F‑Secure ID ProtectionEigene Passwörter und Online-Identität schützen

- F-Secure Scam ProtectionIhr dauerhafter Schutz vor Online-Betrug

- Produkte vergleichen

- Verlängern

- Artikel

- Support

- Kostenlose Tools

- F‑Secure Link CheckerPrüfen Sie, ob Sie einen Link sicher öffnen können

- F-Secure Text Message CheckerPrüfen Sie KI-gestützt, ob eine SMS betrügerisch ist

- F‑Secure Online Shopping CheckerPrüfen Sie, ob ein Online-Shop sicher ist

- F‑Secure Identity Theft CheckerPrüfen, ob Sie von einem Datenklau betroffen sind

- F‑Secure Strong Password GeneratorErstellen Sie kostenlos sichere Passwörter

- F‑Secure IP CheckerIP-Adresse und Standort prüfen

- F‑Secure Online ScannerPC kostenlos bereinigen

- F‑Secure Router CheckerIst Ihre Internetverbindung sicher?

- Alle kostenlosen Tools anzeigen

- My F‑Secure

- Kostenlos testen

„Identitätsdiebstahl ist kein Scherz, Jim!“ Wie kann ich meine sensiblen Daten online schützen?

Der Schutz Ihrer persönlichen Daten im Internet war noch nie so wichtig wie heute. Wenn Sie diese 7 einfachen Schritte befolgen, können Sie sicherstellen, dass Sie vor den finanziellen und emotionalen Folgen eines Identitätsdiebstahls geschützt sind.

Wenn es um ungewöhnliche Cheerleader in Sachen Cybersicherheit geht, führt Dwight Schrute aus The Office US die Liste an. In einem der erinnerungswürdigsten Momente der Serie (und das will etwas heißen, denn eine schnelle Google—Suche ergibt eine umfangreiche Liste) verkündet Dwight während eines hitzigen Streits lautstark Identitätsdiebstahl ist kein Witz, Jim!

Und wir von F‑Secure können dem nur zustimmen.

Leider ist Identitätsdiebstahl ein Problem, das immer schlimmer wird. Daten der Federal Trade Commission zeigen, dass der Identitätsbetrug (d. h. wenn der Identitätsdiebstahl zu einem Verbrechen führt) zwischen 2012 und 2022 in den USA von 270.000 auf 1,4 Millionen Fälle gestiegen ist.

Und die Folgen des digitalen Identitätsdiebstahls sind nicht zum Lachen, denn sie können sich je nach Schweregrad des jeweiligen Falls auf vielfältige Weise negativ bemerkbar machen. Dazu können gehören:

- Physischer und emotionaler Stress;

- Offenlegung von Krankenakten;

- Verlust des Zugangs zu Online-Konten;

- Peinlichkeit und Rufschädigung;

- Ersatz aller Ihrer Kreditkarten;

- und, in den schwersten Fällen, finanzielle Verluste durch Identitätsbetrug.

In dem kürzlich von F‑Secure veröffentlichten Bericht Living Secure

, für den 7.000 Befragte aus aller Welt befragt wurden, gaben 57 % der Menschen an, dass ihnen eher ihr Auto als ihre Identität gestohlen würde. Dies zeigt, dass die meisten Menschen die mit dem Identitätsdiebstahl verbundenen Bedrohungen verstehen.

Trotz des wachsenden Bewusstseins für Identitätsdiebstahl ergab der Living Secure

—Bericht jedoch auch, dass 58 % der Befragten angaben, dass Fotos die wichtigsten auf ihrem Gerät gespeicherten Daten sind — nur 40 % hielten ihre Passwörter für das Wichtigste, das es zu schützen gilt; eine besorgniserregende Statistik, wenn man bedenkt, dass die meisten Fälle von Identitätsdiebstahl mit einer Datenverletzung beginnen.

Laut einer früheren Studie von F‑Secure hatten 60 % der Befragten innerhalb von 12 Monaten eine Datenschutzverletzung erlitten, wobei die Hälfte von ihnen weiterhin ungeschützte Passwörter für andere Konten verwendete — selbst nachdem sie eine Warnung erhalten hatten, dass ihre Konten nicht mehr sicher waren.

Diese Ergebnisse deuten darauf hin, dass sich die Menschen zwar der Bedrohung durch Identitätsdiebstahl bewusst sind, aber immer noch nicht wissen, welche Schritte sie unternehmen müssen, um sich angemessen zu schützen. Zum Glück gibt es jedoch einige einfache Maßnahmen, die Sie ergreifen können, um sicherzustellen, dass Ihre sensiblen Daten online sicher sind.

1. Halten Sie Ihre Passwörter sicher

Obwohl gestohlene Zugangsdaten die Hauptmethode sind, mit der sich Cyberkriminelle unbefugten Zugang zu Konten verschaffen, sind Brute-Force-Angriffe — bei denen durch Ausprobieren versucht wird, ein Passwort zu knacken — laut dem jährlichen Data Breach Investigations Report (DBIR) von Verizon immer noch für etwa jeden zehnten Datenschutzverstoß verantwortlich. Und da Brute-Force-Angriffe oft nur bei gezielten Datenschutzverletzungen für hochwertige Ziele eingesetzt werden, wo der potenzielle Schaden viel größer ist, ist es wichtig, alle Passwörter so sicher wie möglich zu machen.

Es gibt verschiedene Techniken, um ein sicheres Passwort zu erstellen, z. B. die Auswahl von fünf völlig zufälligen Wörtern — aber das ist viel schwieriger, als Sie vielleicht denken. Daher können Sie stattdessen ein kostenloses Tool wie den Generator für sichere Kennwörter von F‑Secure verwenden.

2. Erstellen Sie eindeutige Passwörter

Sie können das stärkste Passwort der Welt haben, aber wenn die Website, der Sie Ihre Daten anvertraut haben, kompromittiert wird, kann dieses Passwort (zusammen mit den Passwörtern aller anderen registrierten Benutzer) in den Händen von Cyberkriminellen landen. Im jährlichen DBIR-Bericht von Verizon wird behauptet, dass 86 % der Datenschutzverletzungen auf gestohlene Zugangsdaten zurückzuführen sind.

Um das Risiko eines Datenschutzverstoßes zu minimieren, sollten Sie daher sicherstellen, dass Ihr Passwort nicht nur sicher, sondern auch für jedes Konto einzigartig ist, indem Sie ein Tool wie den Generator für sichere Passwörter von F‑Secure zur Erstellung verwenden.

3. Aktivieren Sie die Zwei-Faktor-Authentifizierung

Die Zwei-Faktor-Authentifizierung (auch bekannt als 2FA) funktioniert, indem sie Online-Konten eine zusätzliche Sicherheitsebene hinzufügt, die über Ihren Benutzernamen und Ihr Kennwort hinausgeht und eine zusätzliche Anmeldeberechtigung erfordert (z. B. einen einmaligen Passcode, der per SMS an Ihr Telefon gesendet wird).

Selbst wenn also jemand Ihren Benutzernamen und Ihr Passwort in Erfahrung bringt, muss er bei aktivierter 2FA eine zweite Sicherheitsebene überwinden. Und wenn die Zwei-Faktor-Authentifizierung aktiviert ist, werden 99,9 % der automatischen Angriffe verhindert (laut einer Studie von Microsoft aus dem Jahr 2019).

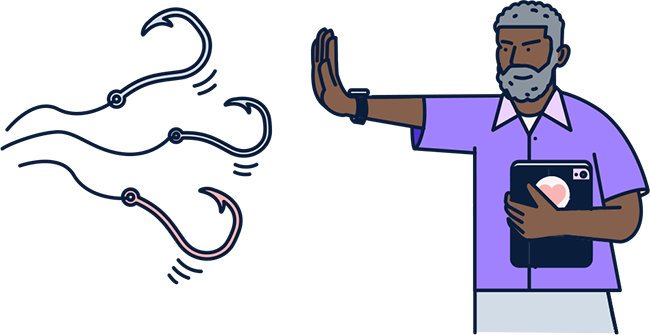

4. URLs und Anhänge prüfen

Phishing-Betrügereien sind eine bekannte Form des Social Engineering, die darauf abzielt, Sie zur Weitergabe privater Informationen zu verleiten oder Sie dazu zu bringen, auf Links oder Anhänge zu klicken, die anschließend zu Malware oder betrügerischen Websites führen.

Diese Betrügereien erfolgen häufig in Form von Text und einer URL, was bedeutet, dass die Angriffe überall dort stattfinden können, wo Sie digitale Kommunikation erhalten, z. B. per E‑Mail, Social Media-Nachrichten oder SMS. Um solche Bedrohungen zu vermeiden, sollten Sie sicherstellen, dass Sie ein Sicherheitsprodukt mit Browsing-Schutz und Virenprüfung verwenden.

5. Benutzen Sie einen Passwort-Manager

Wenn Sie einen Schritt weiter gehen möchten, als nur sichere und eindeutige Passwörter zu erstellen, können Sie einen Passwort-Manager verwenden, der es Ihnen ermöglicht, Ihre Anmeldedaten einfach zu speichern und abzurufen.

Das Schöne an einem Passwort-Manager ist, dass Sie sich nur ein einziges Master

-Passwort merken müssen und Ihr Passwort-Manager die ganze Arbeit für Sie übernimmt. Mit dem hoch bewerteten F‑Secure ID Protection können Sie sichere Passwörter für jedes Ihrer Online-Konten erstellen und verwalten, wobei alle Daten mit TLS/SSL verschlüsselt werden.

6. Überwachen und Reagieren auf Warnungen vor Verletzungen

Nach einer Datenschutzverletzung kursieren die kompromittierten Benutzerdaten oft im Dark Web. Die Überwachung dieser Datenverletzungen ist eine nützliche Methode, um festzustellen, ob Sie Opfer eines Identitätsdiebstahls geworden sind. Sie können auch ein manuelles Tool wie den F‑Secure Identity Theft Checker verwenden, um dies zu überprüfen.

Kostenlose Tools sind zwar ein guter Ausgangspunkt, ein proaktiverer Ansatz ist jedoch die automatische 24/7-Identitätsüberwachung, wie sie in F‑Secure Total verfügbar ist, die kontinuierlich nach Sicherheitsverletzungen sucht und Sie über alle Fälle benachrichtigt, die Ihre Daten enthalten. Und wenn Sie eine Benachrichtigung erhalten, dass Ihre Daten bei einer Datenschutzverletzung preisgegeben wurden, müssen Sie unbedingt Ihre Daten für dieses Konto sowie für alle anderen Konten, für die Sie dieselben Anmeldedaten verwendet haben, aktualisieren.

7. Verwenden Sie ein VPN, wenn Sie auf öffentliches Wi‑Fi zugreifen

Öffentliches WLAN kann unglaublich praktisch sein, birgt aber auch eine Reihe von Risiken, da Cyberkriminelle Hotspots (und deren Schwachstellen) oft dazu nutzen, um vertrauliche Informationen von ahnungslosen Nutzern abzugreifen.

Dies kann über einen bösen Zwilling

geschehen, bei dem Betrüger einen gefälschten Zugangspunkt einrichten, um Ihren aktuellen Standort zu imitieren (z. B. mit einem Namen wie AIRPORT WIFI

), oder über eine Methode, die als Man-in-the-Middle-Angriff bekannt ist. Dabei nutzt ein Hacker die mangelhafte Sicherheit eines legitimen Hotspots aus, verwendet eine Technik wie ARP spoofing und sammelt dann Daten, die über das Netzwerk ausgetauscht werden. In beiden Fällen können die von Ihnen besuchten Websites und alle unverschlüsselten Informationen, die Sie weitergeben, von Dritten eingesehen und abgerufen werden.

Um Datenschutzverletzungen zu vermeiden, während Sie sich in einem öffentlichen WLAN aufhalten, sollten Sie sensible Aktivitäten wie Bankgeschäfte und elektronischen Handel vermeiden. Stellen Sie außerdem sicher, dass Sie Ihr Gerät so einstellen, dass es zuvor verwendete Wi‑Fi-Netzwerke vergisst. Und - was am wichtigsten ist - verwenden Sie ein VPN, das die Verbindung zwischen Ihrem Gerät und dem VPN-Server durchgehend verschlüsselt, damit Ihr Datenverkehr nicht ausspioniert werden kann.

Finden Sie heraus, ob Ihre Daten durch eine Datenschutzverletzung preisgegeben wurden

Finden Sie heraus, ob Ihre Daten in einer Datenchutzverletzung aufgetaucht sind, indem Sie den F‑Secure Identity Theft Checker verwenden, der Foren im Deep- und Dark-Web scannt und überwacht. Es ist völlig kostenlos und anonym, da keine Daten gespeichert werden.

Finden Sie heraus, ob Ihre Daten missbraucht worden sind.